노르웨이어를 배우려고 책을 드디어 샀다.

2023.04.05 - [In Progress/Brainstormed but that's it.] - 노르웨이지언을 배워볼까. (탐색중)

노르웨이지언을 배워볼까. (탐색중)

한 10년? 12년? 전에 유툽에서 (당시는 따봉이 아니고 1~5 별점제였던 것 같음) 이런 영상을 발견했다. 1% skill 99% editingㅋㅋㅋㅋ 오늘 갑자기 이 영상이 보고싶어져서 한참 찾았다. 아마쳐. 어제 밤

thewanderer.tistory.com

바쁘다고 프로크라스티네이트만 하다가

(밍기적대다가)

그젠가, 아마존에서 질렀다.

USD30인데 4만 1천원이 결제되었다.

환율 미쳤다 1320원... ㅜㅜ

Ice Road Rescue를 중간중간 빈지와칭 하면서 (binge watching)

벌써 단어 하나를 배웠다.

까뿌트! 노 굿!

ㅋㅋㅋㅋㅇㅈㄹ

한국산 싸구려 공유기 (iptime) 둘러치다가

서울 사육장 집을 구매하면서 고급 장비를 얻어다 쓰고 있고

이번에 글로벌 하이퀄리티 하이엔드 기업,

폭스콘의 벨킨 자회사,

링크시스의 공유기를 처음 사보면서 남기는 기록이다.

아래 두 글로부터 브랜칭한 기록이다.

2023.06.15 - [Engineering Log/On Premise Computing] - 개인용 서버의 망분리 고민 log (Feat. 대역폭 병목, 라우팅)

개인용 서버의 망분리 고민 log (Feat. 대역폭 병목, 라우팅)

나는 사생활 보호에 극도로 민감한 편이다. 게다가 I 성향이 매우 강해서.. 다른 사람들이랑 어울리는걸 별로 안 좋아한다. 한국의 집단주의적인 문화때문에 여행지 가서 '한국인이다' 하며 반기

thewanderer.tistory.com

2023.06.27 - [Engineering Log/On Premise Computing] - RADIUS 서버 구축 & WPA 보안 Log

RADIUS 서버 구축 & WPA 보안 Log

목차 1. WPA2 취약점, KRACK공격 2. WPA3 기기 구매 고민 3. RADIUS 서버 설치, 무선 AP 연동 Pre-Shared Key (PSK) 방식을 쓰는 일반적인 와이파이 보안, WPA2 PSK + AES (카페에 가면 TKIP방식을 쓰는 경우도 자주 있

thewanderer.tistory.com

구매 후기가 아니므로 상세한 언박싱따위 하지 않겠다.

한글은 화자가 적어서 그런가

언어 현지화가 항상 구리다.

장점

웹 서핑 및 스트리밍

이게 뭐냐 이게.

베네피셜'즈'여?

Web UI는 영어가 편할 것 같아

굳이 한글화를 하지 않았다.

발적화 했을게 눈에 보인다.

구성품은 단촐하지만

(본체, 충전기, Cat5e 1개, 퀵 가이드)

박스는 나름 고급스럽다.

적당히 고급스러운게 딱이다.

(너무 고퀄이면 박스값이 제품가격에 baked in 되어있기 때문에 짜증이 올라온다)

핸드폰이 점점 이성을 잃고있는지 노출값이 이상하게 잡혔다.

실제로는 방이 어두웠음.

생각보다 사이즈가 꽤 크다.

밑에 발은 제거할 수 있을줄 알았는데 고정이다.

ㅜㅜ

무조건 세워서 쓰는 형태..

저 발 떼버리고싶다. ㅜㅜ

에어 터널이 바닥에서 상단 구멍으로 쭉 나있는걸 보면

발열 배출 (컨벡션 쿨링)을 고려해서 그런듯 하다.

무선 AP의 경우

공유기의 안테나와

핸드폰의 안테나가 수평을 이룰 때

신호강도가 가장 강하게 나올텐데,

안테나는 위아래로 된건지 (수직, 강도가 가장 낮게 잡히는 각도)

아님 좌우나 앞뒤로 된건지 알 수가 없다.

뜯어보고 싶지만 일단은 포기.

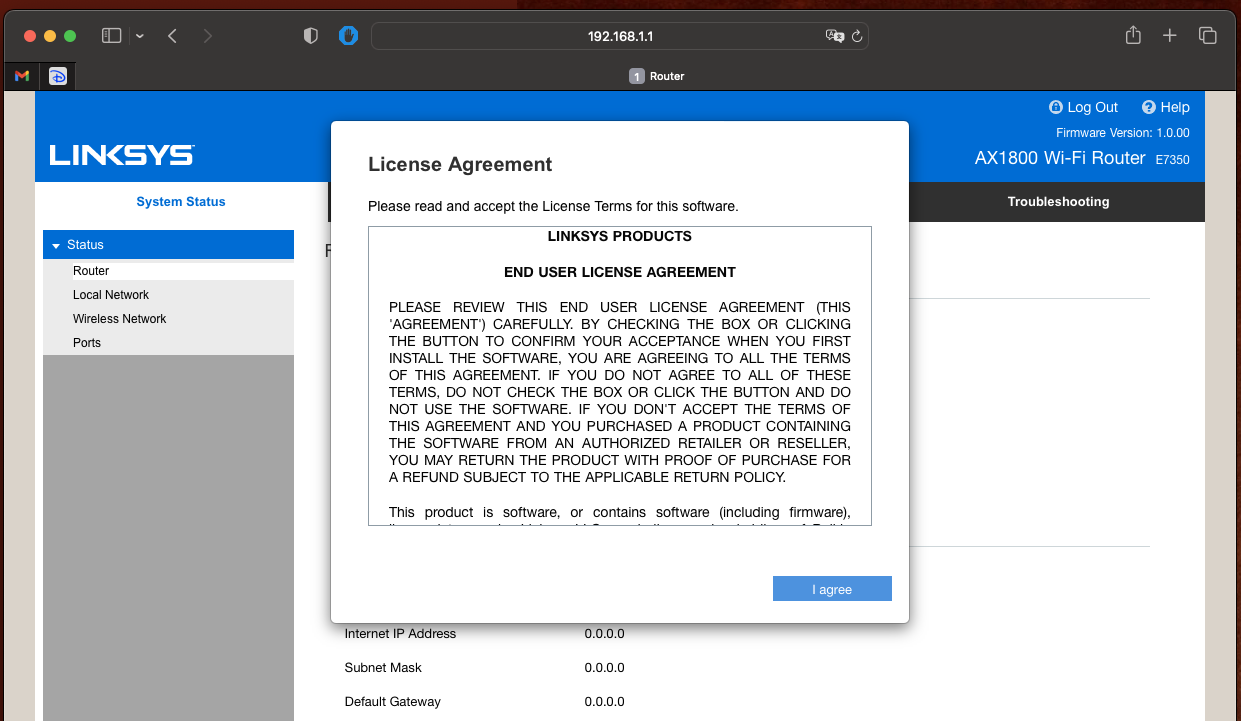

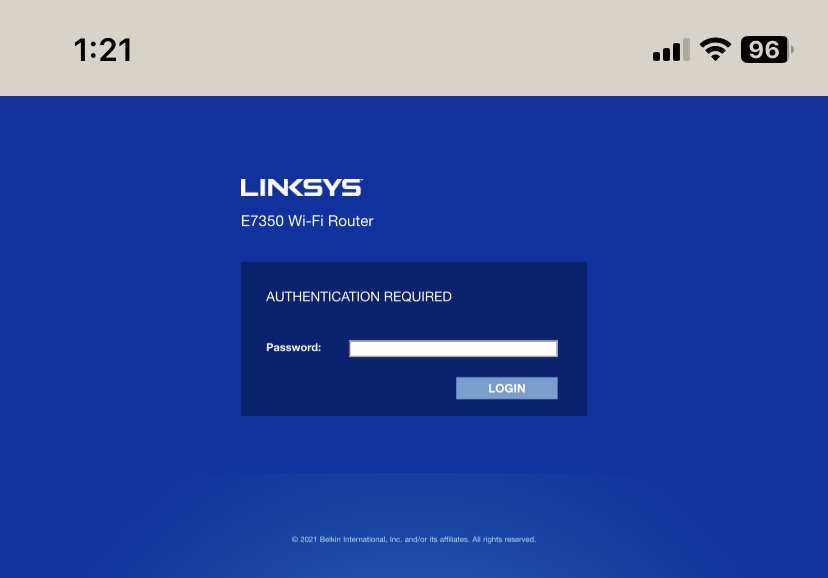

전원을 인가하고

설명서 (본체 하단에도 기재되어있다)에 기재되어있는

디폴트 와이파이로 접속해준다.

ipTime과는 다르게

처음 접속시 암호가 걸려있다.

굿.

셋업 위자드를 캔슬하고

수동으로 세팅하려고 했다.

갑자기 세션이 끊기면서 비밀번호를 치라는데

(로그인화면)

디폴트 비밀번호를 몰라서 접속을 못한다.

...

결국 리셋버튼을 눌러 초기화해주고나서

셋업 위자드를 통해 대충 설정했다.

요즘 노르웨이에 꽂혀서

뵨 (비욘) 이름을 비밀번호로 썼다.

ㅋㅋㅋㅋㅋ

비전문가가 셋업하기엔 되게 편하다.

조부모도 조금만 알려주면 세팅할 수 있을듯.

업데이트도 바로 하라고 권고한다.

점점 마음에 들기 시작했다.

WPA3 Personal로 잘 접속되었고

Tx Rate도 AX1200이 뜬걸 볼 수 있다.

내 맥 미니가 AX1800을 못따라가는건가보다.

솔직히 나는 AC866도 아무런 불편불만없이 잘 쓰고 있어서

고속 무선랜은 별로 관심이 없다.

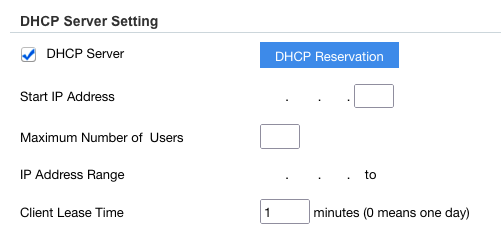

서브넷 마스크는 설정을 마음대로 할 수 없는게 아쉽다.

ipTime은 255.255.254.0처럼

완전 자기 맘대로 쓸 수 있는데.

ㅜㅜ

ip 주소 범위는 1개 단위로 설정할 수 있다.

흠... 굳이...?

WAN 셋업은 이렇게 되어있다.

처음엔 조금 낮설지만 한 10분 뒤적거리다보면 금세 익숙해진다.

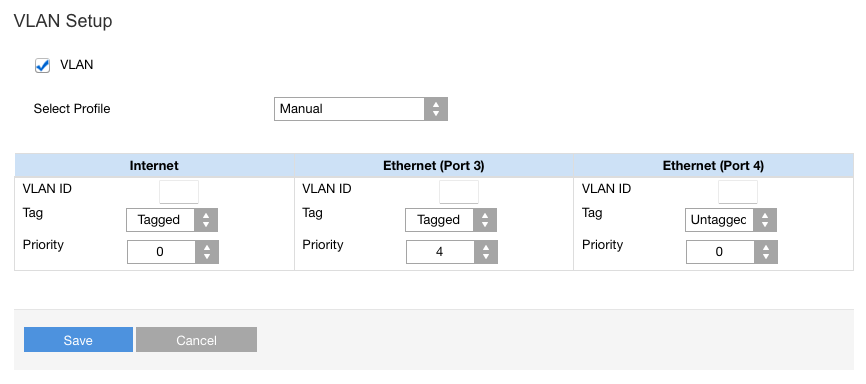

리미티드 븨랜 셋업도 있다.

굿.

설정화면에서 비밀번호 (PSK)를 평문으로 노출하는게 좀 맘에 안 든다.

WPA2 Enterprise 설정화면은 이렇게 되어있다.

단순하다.

Funnet det!

(Fount it)

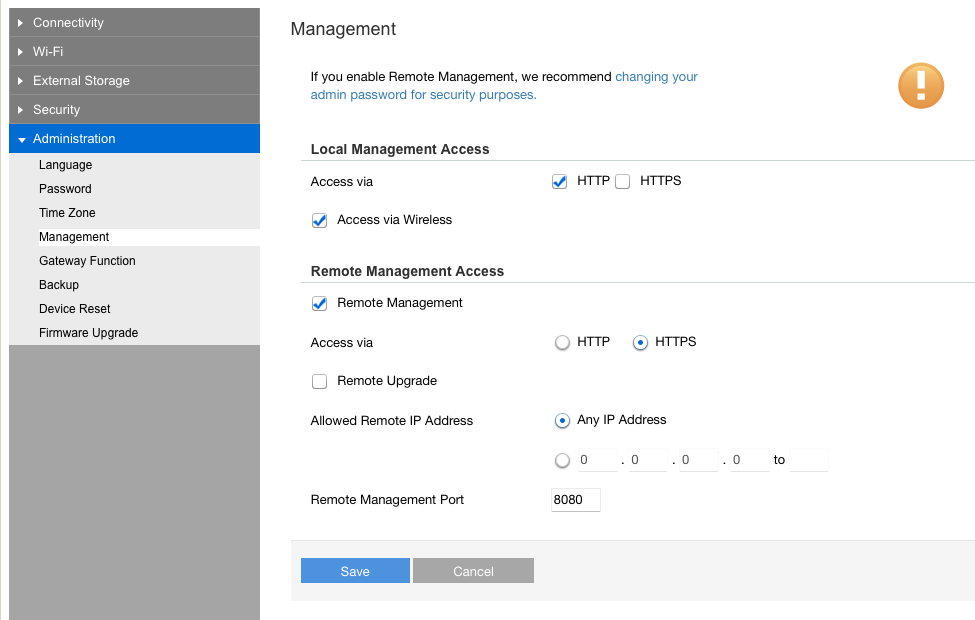

공유기 접속 웹을 HTTP, HTTPS, 또는 both로 설정할 수 있다.

로컬 매니지먼트라도

감염된 PC가 HTTP의 평문으로 전송되는 비밀번호 등을 스니핑할 수 있어

HTTPS만 허용하였다.

단점은 반응속도가 좀 느리다.

뭐 하나 누르면 5-7초정도 로딩시간이 걸린다..

..ㅜ

그래도 HTTPS 옵션이 있는게 어디인가.

DHCP 서버를 끄고

브릿지 모드로 적용한 뒤

LAN 포트에 랜선을 꼽아봤다.

잘 되긴 한데 뭔가 이상하다.

WAN에 꼽았더니 잘 된다.

뭐지

ㅋㅋㅋ

브릿지 모드더라도

iptime의 허브모드처럼 WAN 포트 비활성화는 없나보다.

뒷 구멍에 USB를 꽂고, 포맷한 뒤 파일 공유를 해봤다.

프로토콜을 뭘 쓰는지 안 나와있어서 그냥 삼바로 접속해봤다.

접속이 잘 된다.

FTP랑 UPnP도 있다.

미디어랑 UPnP는 뭔지 모르겠다.

토렌트 이런건가.

토렌트를 안 쓴지 10년이 넘어서 잘 모르겠다. ㅋㅋ;

...

일단은 기존의 NAT 공유기 (게이트웨이, DHCP, DDNS 앵커포인트)의 설정을

그대로 복제해서 설정했다.

접속한 맥 미니의 경우

유선랜은 기존의 망에 연결했고

무선랜은 hello 무선랜으로 링크시스 공유기에 연결했다.

둘 다 DHCP 서버 on

+ 동일 IP 대역

임에도 불구하고

양측 공유기에 접속하는데 문제가 없었다.

기존 공유기는 HTTP만 되고

새 공유기는 HTTPS만 되기 때문.

아, 링크시스 공유기는

http(s)://공유기ip

또는

http(s)://공유기이름.local

또는

http(s)://myrouter.local (초기 설정)

으로 접속하면 된다.

두/세번째 옵션은

DNS 스푸핑이 의심된다는 경고창이 뜨긴 하는데 뭐.

스푸핑 맞잖아.

(구글.com에 접속했는게 공격자가 피해자를 속여서 진짜 구글 서버 대신 가짜 웹 서버에 접속시켜서

정보를 탈취하는 공격법에 대한 경고이다)

https 자체도 신뢰할 수 없는 사이트라며 경고가 뜨니

그러려니 하고 씹으면 된다.

...

내 집의 통신함은 워낙 작아서

공유기를 아무리 쑤셔박아도

안들어갔다.

그래서 저 합판을 뜯고

내부 배선 상황을 보고 단자함을 추가하기로 결정했다.

전선을 덜렁덜렁 대충 박아놓지 않은점은 좋긴 하다만

수관이 지나가는 곳도 아니고

쥐나 바퀴벌레가 있는 집도 아니라

굳이 저 방수 커넥터를 일일이 달아놓은 것이

좀 거슬린다.

합판을 제거하다가

실수로 서킷브레이커를 건드려서

벽 아웃렛 전원이 차단되었다.

아...

ㅜㅜ

내 서버들이 끼익 하고 죽어버렸다.

내 집은 전력공급 문제를 겪은 적이 없어서

(신축 이후로 정전된 적이 한 번도 없음)

UPS를 굳이 안 달았는데...

하나 사야되나 고민이 좀 된다.

신축때부터 거주했던 집이라..

막연하게 괜찮겠거니 생각만 했던 것 같다.

여튼.

이왕 차단기 떨어진 겸

- 중선선 ~ 접지

- 활선 ~ 접지

- 중선선 ~ 활선

3 쌍의 교류전압이 없는 것을 확인하고

배선을 위로 빼버렸다.

아까 땀을 뻘뻘 흘리면서

석고보드에 (단자함 밖에) 아웃렛을 달았는데

(PSTN쪽에서 오는 전화선이랑 CAT (동축케이블)도 빼버림)

사진을 하나도 안 찍었다.

간신히 들어간다.

피스를 대충 박았다.

자석 홀더가 좀 깨진게 있어서

조만간 싹 다 보수하고

합판도 드릴로 구멍뚫어서

톱으로 잘라 모양을 잡은 뒤

통신단자함을 하나 추가할 예정이다.

단자함에 넣어놔도 와이파이 잘 터지넴.

비도 오고 날은 습하고

허리랑 손목이 막 쑤신다.

까뿌트. ㅜㅜ

카푸트가 영어단어였구나.

몰랐네.

my wrist and my back are kaput.

kaputt.

ㅠㅠ

죽었던 서버들 다시 살리고

(가상화 머신을 쓰니까 물리적으로 하나만 살리면 여러대를 손쉽게 살릴 수 있는게 정말 편하다)

고정IP 배정해주고, 포트포워딩을 해줬다.

...

인터넷이 상당히 빨라졌다.

반응속도가 왜이렇게 좋지??

원래 이렇게 창이 빠릿빠릿하게 뜨진 않았던 것 같은데.

구형 장비를 썼던 것이 문제였나...

웹페이지 띄우는 속도가 끝내준다.

심지어 SPI 방화벽도 켜져있는데..

링크시스 공유기 진짜 마음에 든다.

잠이나 자야겠다.

god natt.

bonne nuit.

1st July 2023

DDNS 서비스를 등록하고 써보기로 결정.

비즈니스용 네트워크 장비의 일인자인 Cisco에서 쓰라고 준 서비스이니

믿을 수 있겠거니 생각이 든다.

(나중에 두 서비스의 사건사고를 좀 찾아봐야겠다)

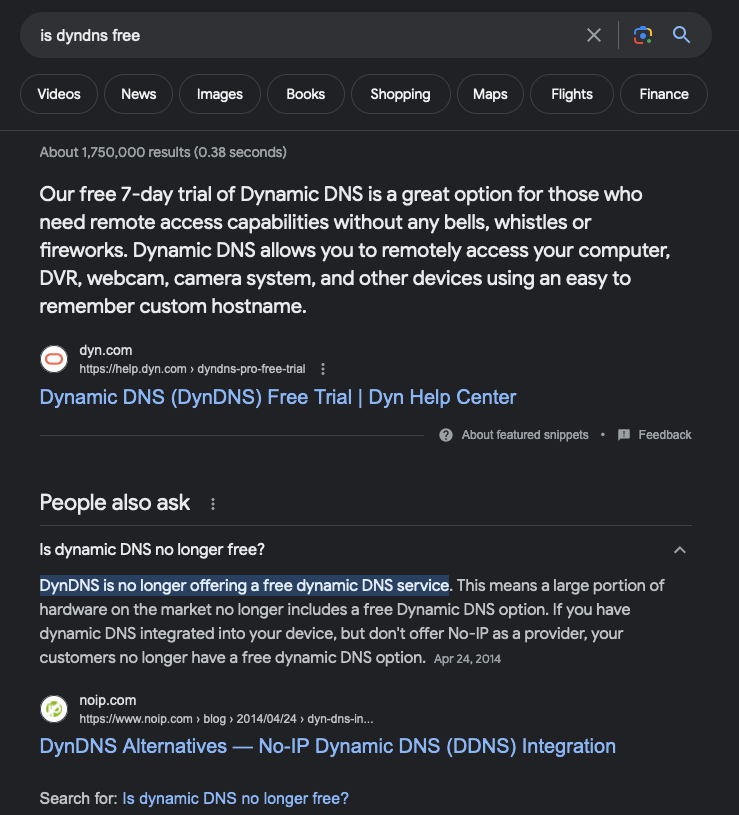

DynDNS 의 경우

공홈이 리다이렉트 되면서

유료 사이트로 넘어간다. (7일간 무료)

오라클이 먹었나보다.

오라클은 뭐 손만 대면 다 유료로 바꿔버리는

마이나스의 손을 가지고 있다.

쌨끼들.

no-ip.com 사용하기로 결정.

Free Dynamic DNS - Managed DNS - Managed Email - Domain Registration - No-IP

Milestones of Dedication and Excellence: Celebrating Daniel and Jesus on their Work Anniversaries At No-IP, we are proud to have team members like Daniel and Jesus who embody our core values of getting things done, bringing up others, always learning, coll

www.noip.com

About Us를 뒤적거려봐도

수익구조가 어떻게 되는지 감이 안잡힌다.

DNS가 그렇게 컴퓨팅 리소스를 많이 먹는건 아니더라도

도메인 구매 비용부터 릴레이 서버 구축관리랑

보안 점검 등등 비용이 꽤 들어갈텐데.

일단 가입을 해봐야겠다 싶어서

애플의 hide my email로 가입을 했다.

광고수입 + 유료서비스 (월 2달러 3600원)로 먹고사나보다.

프리도메인이 정말 많다.

하나씩 사들였나보다.

공유기쪽에 계정이랑 도메인 데이터를 넣고

업데이트 버튼을 누르자 바로 붙었다.

DDNS가 제대로 되는지 확인해봐야겠지.

외부 ping 요청 무시 기능을 켜놨기때문에

매니지먼트 페이지를 일시적으로 외부에 열었다.

LTE 통해서 접속하는 것과 (모바일망 - 인터넷 - DDNS - 인터넷 - 링크시스 공유기)

내부망 와이파이를 통해 접속하는 것 (무선랜 - 링크시스 공유기 - 인터넷 - DDNS - 인터넷 - 링크시스) 모두

잘 된다.

VPN서비스 계정 다시 만들러 가야겠다..

ㅜㅜ

넘나 귀찮은걸 ㅜㅜ

2023.03.11 - [Engineering Log/On Premise Computing] - VPN서버 (재)구축기 - OpenVPN on Ubuntu VM

VPN서버 (재)구축기 - OpenVPN on Ubuntu VM

At first I was afraid, I was petrified Kept thinking I could never live without you by my side But then I spent so many nights thinking how you did me wrong And I grew strong And I learned how to get along And I am a big fan of Evan Fong (lol the rhyme)

thewanderer.tistory.com

HTTPS연결은 확실히 HTTP보다 느리다.

주고 받는 데이터도 많고 (세션때문에 그런 것 같다)

저전력 2코어 ARM 프로세서가 박혀있다보니

성능도 그닥...

그래도 만약 집의 PC가

바이러스 등에 감염되어있어서

오가는 패킷을 스누핑한다 하더라도

https 로 암호화되어있기 때문에

평문이 전송 중에 노출될 문제는 없다.

설치하고 며칠 잘 썼는데

어느날부터 공유기가 이상해졌다.

갑자기 서버망 라우터 접속도 안되고

인터넷은 끊겨있으며

링크시스 공유기에도 접속이 안됨.

단자함을 뜯어보니

Internet (WAN) LED가 노란색으로 껌뻑거리고 있고

나머지는 정상적으로 돌아가고 있었다.

전원선 제거 후 재체결로

재기동을 시켰다.

한 두어번 했다.

초기불량...이구나... ㅜㅜ

싶어서 뜯으려다가

설정 화면을 이것저것 뒤져보았다.

DHCP 로그를 보니

1970년 1월 1일자 로그가 보인다.

...?

공유기 주변에 타임라인이 프랙쳐되서

과거로 갔다 온거니..?

아님 너무 먼 미래로 가서

날짜 데이터가 오버플로 된거냐..?

OS에 버그가 있는 것 같다.

https://www.linksys.com/support-article?articleNum=317125

E7350 Downloads

E7350 Downloads

www.linksys.com

공유기 쪽에서 Auto update를 누르면

1.1.00.15가 최신이라고 뜬다.

아니다.

뭐지...?

릴리즈 노트를 봤다.

버전 넘버링을 왜 저따구로 하는거지??

10 -> 18 -> 20 -> 24 -> 26 -> 14 -> 15 -> 24 -> 25 -> 32 -> 33

순서는 개판이고

1.1.00.24 버전은 2개가 있다.

ㅋㅋㅋㅋ;;

33버전으로 올리기 전에

32버전으로 먼저 올려야 한다고 (반드시)

되어있다.

32버전을 올리고 33버전을 올렸다.

자동 업뎃이 안되므로

수동으로 받아서 올림.

그래도 여전히 이상하다.

DHCP 서버 세팅에서

IP 대여 기간을 1분으로 잡아둔 것이다.

음...

작업한다고 계속 붙였다 떨어트렸다 해야되서

일부러 매우 짧게 잡았는데

이에 화근이었나보다.

0으로 돌려놨다. (24시간)

멀쩡히 돌아간다.

ㅅㅂ.

18th (tir) Jul 2023

2023.06.15 - [Engineering Log/On Premise Computing] - 개인 서버 망분리 고민 log (Feat. NAT & Sniffing) - 작업중

개인 서버 망분리 고민 log (Feat. NAT & Sniffing) - 작업중

나는 사생활 보호에 극도로 민감한 편이다. 게다가 I 성향이 매우 강해서.. 다른 사람들이랑 어울리는걸 별로 안 좋아한다. 한국의 집단주의적인 문화때문에 여행지 가서 '한국인이다' 하며 반기

thewanderer.tistory.com

망분리 글을 작업하면서

이 것 저 것 테스트 해보았다.

보안 옵션을 다 멕이고 나니

외부에서 간단한 스캐닝은 잘 막힌다.

(SYNC RST로 '응 안되 꺼져' 리젝해버림)

ipTime 제품의 경우 포트포워딩을 걸면

오가는 패킷을 필터링 없이 다 전달해버려서

RST 가 나가는 반면,

링크시스의 제품은 discard로 반응이 없다.

작정하고 SYN 요청을 한 번 보내봐야겠다.

(Sneaky 포트스캐닝. 사일런트였나?)

-> ncp? nsc? 뭐였더라?

아 Nmap

엔맵으로 포트스캔을 쫙 떠버리면 (별다른 옵션 없이)

아예 죽은척을 해버린다.

기에 -nP였나? 무슨 옵션을 줘서 스캔을 떴더니

엔맵이 한참 스캔하더니 정말 당당하게 외친다:

(실제론 내가 VPN으로 쓰는) 443 포트가 열려있습니다!

(심지어 UDP만 허용인데) HTTPS 접속이 가능합니다!

ㅇㅈㄹ...

끝.

End of log.

Slutt på dokument.

'1.A. High Level Computing > Network' 카테고리의 다른 글

| 공유기 싸제 운영체제 올리기 (OpenWRT, Linksys, ipTime) (0) | 2024.05.11 |

|---|---|

| DNS의 아토셋 (에이 투 젣) (0) | 2024.04.17 |

| VPN의 작동기제, 사용 목적, 안전한 구성 (feat. OpenVPN) (0) | 2024.04.06 |

| DDoS 및 대피소(Shelter)의 종류 및 작동기제 log (feat. 논문주제 뭐로하지) (0) | 2024.03.16 |

| 개인 서버 망분리 고민 log (Feat. NAT & Sniffing) - 작업중 (0) | 2023.06.15 |

Comment(s)